前言

2026年3月18日晚上,我收到了一封看起来完全正常的 GitHub 通知邮件。发件人是 notifications@github.com,内容说我被选中参与 OpenClaw 项目的代币空投,可以领取 5001 $CLAW。

我差点就信了。

这篇文章记录我从发现到验证的完整过程,希望能帮到同样收到这类邮件的人。

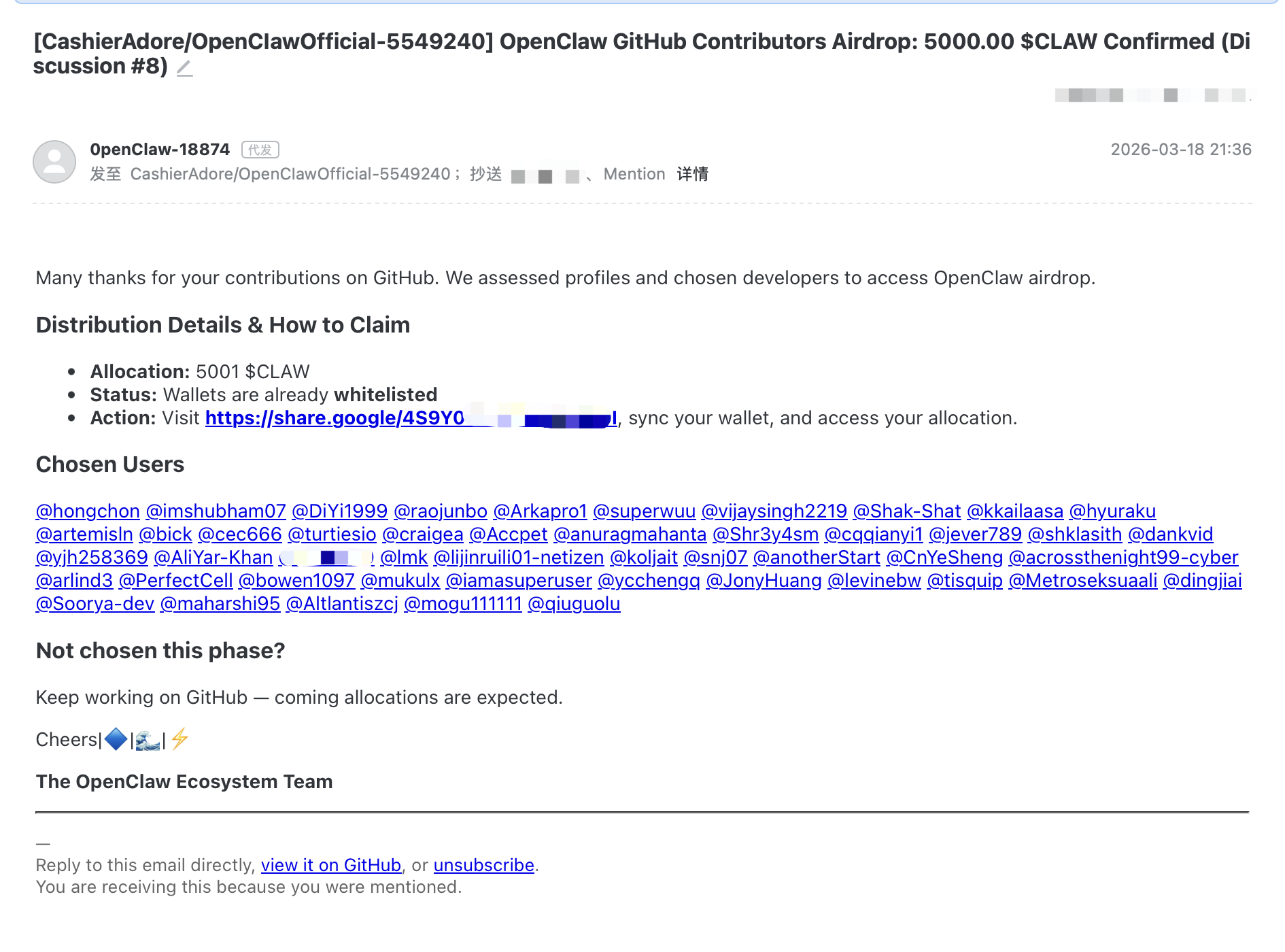

邮件长什么样

邮件的关键信息:

发件人:

0penClaw-18874 <notifications@github.com>主题:OpenClaw GitHub Contributors Airdrop: 5000.00 $CLAW Confirmed

内容:感谢你在 GitHub 上的贡献,你的钱包已被加入白名单,请访问某链接领取空投

底部:标准的 GitHub 通知邮件格式,包含 "view it on GitHub" 链接

乍一看,这就是一封普通的 GitHub Discussion 通知。发件地址是真的 notifications@github.com,邮件格式也是 GitHub 的标准模板。

五个破绽

仔细看之后,破绽其实很多。

1. 大写 I 伪装小写 l

邮件中的仓库是 CashierAdore/OpenCIawOfficial-5549240。

注意:是 OpenCIaw(大写字母 I),不是 OpenClaw(小写字母 l)。这是经典的同形字攻击(Homoglyph Attack),在很多字体下这两个字符几乎无法区分。

2. 数字 0 代替字母 O

发件人显示名是 0penClaw-18874,用的是数字 0 而不是字母 O。又是一个视觉混淆。

3. 仓库来源可疑

仓库所有者是 CashierAdore,跟 OpenClaw 官方没有任何关系。仓库名还带着随机数字后缀 5549240,这不是正规项目的命名方式。

4. 钓鱼链接

邮件要求访问 https://share.google/xxx 并"同步钱包"。这是加密货币钓鱼的标准套路——引导你连接钱包,然后诱导签署恶意交易,盗取资产。

5. 语法错误

"We assessed profiles and chosen developers to access OpenClaw airdrop."

"chosen" 应该是 "chose"。官方项目不太可能犯这种语法错误。

它是怎么做到用真实 GitHub 邮箱发送的?

这是这个骗局最巧妙的地方。攻击者并没有伪造邮件地址,流程是这样的:

骗子创建一个 GitHub 仓库

在仓库里开一个 Discussion

在内容里 @mention 大量 GitHub 用户名

GitHub 检测到你被提及,自动向你的注册邮箱发送通知

因为邮件确实是 GitHub 系统发出的,所以发件地址是真实的

notifications@github.com

骗子只需要知道你的 GitHub 用户名(完全公开的信息),GitHub 的通知系统就会帮他们把钓鱼内容送到你的邮箱。

更大的背景:ClawdHub 恶意活动

这封邮件并不是孤立事件。根据 Snyk 安全团队 2026 年 2 月发布的报告,这是一场针对 OpenClaw/ClawHub 生态的多阶段攻击:

攻击者在 ClawHub 技能市场发布恶意技能包(

clawhub→ 被下架 → 换名clawdhub1继续传播)在 GitHub 上创建假仓库托管木马程序

通过 GitHub Discussion @mention 批量钓鱼(就是我收到的这封邮件)

Windows 用户会被引导下载加密压缩包(内含木马),macOS 用户会被引导执行混淆的

base64 | bash命令植入反向 shell

GitHub 社区讨论 #109433 中也有大量用户报告了相同的钓鱼邮件,GitHub 官方维护者已确认这是钓鱼攻击。

我做了什么

没有点击邮件中的任何链接

检查了 GitHub OAuth 授权列表,发现了一个可疑的

ClawdHub应用,立刻撤销检查了本机 shell 历史记录,确认没有执行过恶意命令

修改了 GitHub 密码

确认 2FA 已开启

如果你也收到了类似邮件

请按以下步骤排查:

不要点击邮件中的任何链接,不要连接钱包

检查 OAuth 授权:https://github.com/settings/applications —— 撤销所有你不认识的应用

检查 Personal Access Token:https://github.com/settings/tokens —— 删除可疑 token

查看安全日志:https://github.com/settings/security-log —— 关注异常的

oauth_authorization.create记录修改 GitHub 密码:https://github.com/settings/security

开启 2FA(如果还没开的话)

举报钓鱼仓库和用户

写在最后

这个骗局的高明之处在于利用了 GitHub 自身的通知机制作为投递渠道,让钓鱼邮件获得了 notifications@github.com 这个"官方背书"。传统的邮件安全检查(SPF、DKIM)在这里完全失效,因为邮件确实是 GitHub 发的。

防御的关键还是回到最基本的安全意识:

任何要求你"连接钱包"或"领取空投"的邮件,默认当作骗局

仔细检查仓库名、用户名中的视觉混淆字符

定期审查你的 GitHub OAuth 授权和 token

不要在终端里盲目执行

curl | bash

保持警惕。

参考资料:

GitHub 社区讨论 #109433

Snyk 安全报告:ClawdHub 恶意活动分析(2026年2月)https://snyk.io/articles/clawdhub-malicious-campaign-ai-agent-skills/